导读 Bitdefender的漏洞研究人员以及来自世界各地大学的一组研究人员已经揭示了英特尔处理器中的一个新安全漏洞。该缺陷的简称为负载值注入或 L

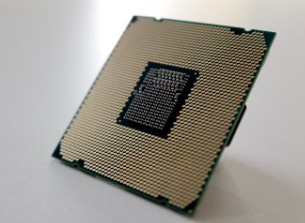

Bitdefender的漏洞研究人员以及来自世界各地大学的一组研究人员已经揭示了英特尔处理器中的一个新安全漏洞。

该缺陷的简称为“负载值注入”或“ LVI”,它代表了可以针对英特尔CPU进行的一类全新的理论攻击。尽管这次攻击只是理论上的威胁,但英特尔已经发布了固件补丁来减轻对其当前CPU的攻击,并且芯片制造商计划在下一代中部署硬件级别的修复程序。

虽然Meltdown错误于2018年首次发现,它允许攻击者在处于过渡状态时从CPU内存中读取应用程序的数据,但LVI攻击可以使攻击者将代码注入CPU内并将其作为临时操作执行,会给攻击者更多的控制权。

两个研究小组自己发现了新的LVI攻击,但两个团队都已经成功地证明了LVI攻击可能产生的广泛影响。这个学术研究团队专注于从称为Intel SGX enclave的英特尔处理器安全区域泄漏数据,而Bitdefender则致力于证明攻击如何影响云环境。

LVI安全漏洞

目前,在现实世界的测试中,只有英特尔CPU被确认受到LVI攻击的影响,尽管研究人员并未排除AMD和ARM的CPU也可能受到影响。

LVI攻击的概念验证演示代码当前依赖于在计算机上运行恶意代码,这意味着需要本地访问。但是,通过诱使用户访问恶意站点,也可以通过JavaScript进行远程攻击。

使用JavaScript发起LVI攻击尚未得到证实,但是学术研究人员和Bitdefender都认为,这种传输方法理论上是可行的。

值得庆幸的是,两个团队都得出结论,攻击者很难进行LVI攻击。尽管这种新的攻击类型现在可能不会对用户构成威胁,但是一旦了解了CPU的工作原理,很可能会证明当前的CPU设计是不安全的。

随着研究人员和硬件制造商对这种新型CPU安全漏洞的了解更多,希望能听到更多有关LVI攻击的信息。